Après avoir attentivement étudié les groupes de ransomware les plus actifs de l’année dernière, l’équipe de recherche KrakenLabs d’Outpost24 partage aujourd’hui les tendances des attaques, les profils des entreprises les plus ciblées et les motivations qui se cachent derrière ces actes de malveillance.

Les ransomwares ne cessent d’évoluer. Pour s’en prémunir, il devient essentiel pour les entreprises de se tenir informées des dernières tendances, ainsi que des différentes techniques et procédures (TTP) pour s’en protéger. De nombreux groupes de cybercriminels utilisent le modèle de la double extorsion, en divulguant les noms de leurs cibles ainsi que des données extorquées au sein de leur propre organisation. Malgré la disparition d’importants groupes de cybercriminels tels que CONTI ou anciennement REvil, des entités existantes telles que LockBit, BlackCat, Hive ou encore Karakurt ont fait preuve d’une croissance exponentielle et le nombre de leurs victimes est sans précédent. On assiste également à l’émergence de nouveaux groupes, tels que BianLian ou Black Basta, qui démontrent un niveau d’impact qui rivalise – voire dépasse – celui des groupes plus établis.

L’activité des ransomwares en chiffres

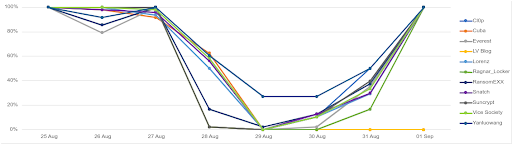

Les analystes d’Outpost24 ont détecté un total de 2363 entreprises victimes de divulgations de données par divers groupes de ransomware sur des DLS en 2022. En traçant une courbe des attaques réparties dans le temps par semaine, nos analystes ont remarqué quelques tendances originales : par exemple, au cours de la 13e semaine de l’année (21 mars), un pic dans le nombre de cibles a été détecté. On pourrait rapidement penser à une corrélation entre cette hausse de victimes et le lancement d’opérations par la Russie contre l’Ukraine, mais il n’en est rien. En examinant de plus près les profils des victimes, les équipes ont constaté que seules deux attaques ont été commises contre des entreprises russes, l’une perpétrée par le groupe BlackCat en mars et l’autre, par le groupe Cuba en juin. En outre, aucun cas d’attaque par ransomware à motivation financière contre des entités ukrainiennes n’a été détecté sur les différents sites de fuite de données. Ces deux idées concordent avec le fait que la plupart des cyberattaques entre la Russie et l’Ukraine n’étaient pas des rançongiciels, mais principalement des attaques par effacement de données ou par déni de service (DDoS), comme l’ont signalé l’Agence pour la cybersécurité et la sécurité des infrastructures (CISA) et d’autres agences. Au cours de la semaine 35, le groupe LockBit a affirmé qu’il avait été attaqué suite à la fuite de certaines données d’Entrust, une société de cybersécurité déjà victime de ses attaques. Durant cette période, Outpost24 KrakenLabs a alors détecté que non seulement LockBit, mais aussi de nombreux autres DLS de ransomware subissaient une attaque DDOS (déni de service distribué).

Le graphique ci-dessus illustre ainsi les baisses d’activité des différents groupes attaqués. Le fait qu’ils suivent tous la même tendance a conduit KrakenLabs à penser qu’une attaque coordonnée s’était produite à ces dates. Après avoir retrouvé une disponibilité normale, le nombre de cibles divulguées a augmenté. Un résultat attendu, puisque la disponibilité de leur DLS n’a pas affecté les opérations des groupes affiliés, de sorte qu’en fin de compte, les attaques n’aient servi qu’à retarder la publication du nom des entreprises ciblées.

Les victimes de ransomware

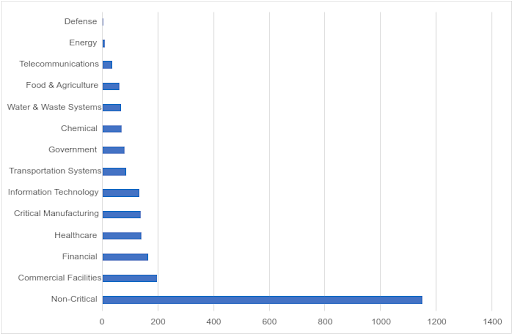

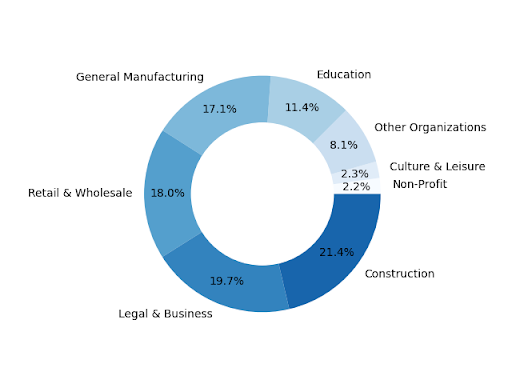

En ce qui concerne les secteurs les plus ciblés, les entreprises commerciales et liées aux milieux des affaires ont été les plus touchées par des attaques de ransomware. On constate ainsi que les secteurs des infrastructures commerciales, de la finance, de la construction, du droit et des affaires ainsi que du commerce de détail et de gros ont été les plus touchés, ce qui peut laisser penser que les acteurs de la menace ciblent principalement les organisations susceptibles d’avoir une plus grande capacité à payer une rançon. Cela met en évidence leurs motivations financières, car ils semblent suivre une tactique de ciblage de “gros poissons”.

Les secteurs qui ont tendance à avoir des ressources plus précieuses et une clientèle plus importante sont aussi considérés comme des cibles plus attrayantes pour les hackers. C’est le cas des secteurs de la finance ou des infrastructures commerciales. Les entreprises de ces secteurs ont également tendance à avoir plus d’employés et de fournisseurs tiers, ce qui augmente le nombre de vecteurs d’attaque potentiels. Il est intrinsèquement plus difficile de sécuriser tous les points d’accès des entreprises comptant un grand nombre d’employés et de sous-traitants travaillant dans des lieux distincts. Dans d’autres cas, lorsque le fait de garantir la confidentialité des données de leurs clients est essentiel pour l’organisation, les victimes peuvent être plus enclines à payer la rançon. C’est le cas du secteur juridique et commercial.

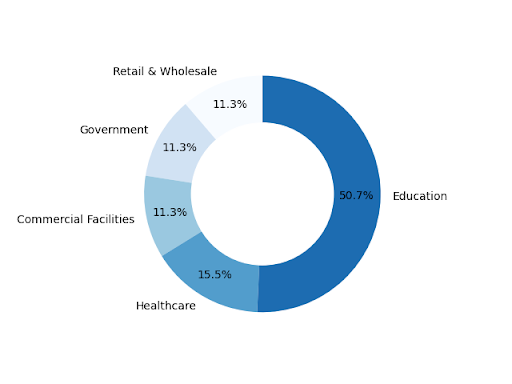

Le FBI (Federal Bureau of Investigation), la CISA et le MS-ISAC ont alerté sur Vice Society et la menace qu’elle représente pour les secteurs de l’éducation dans un communiqué commun sur la cybersécurité (CSA) : « Au cours des dernières années, le secteur de l’éducation, notamment les établissements de la maternelle au lycée, a été une cible fréquente des attaques de ransomware. Les impacts de ces attaques vont de la restriction de l’accès aux réseaux et aux données, au report d’examens, à l’annulation de journées scolaires, à l’accès non autorisé et au vol d’informations personnelles concernant les élèves et le personnel. »

Répartition géographique des victimes

Si l’on analyse la répartition géographique des victimes de ransomware, le constat est clair. Les pays occidentaux sont ceux qui souffrent le plus des attaques de ransomware à motivation économique. Sur les 101 pays différents qui ont enregistré des attaques, 42 % proviennent des États-Unis, tandis qu’environ 28 % sont originaires de pays européens.<

Comme on pouvait s’y attendre, les victimes de ransomware ont tendance à être basées dans des pays occidentaux développés, car les opérateurs de RaaS ont tendance à gagner plus d’argent sur leur dos.